La firme de sécurité Sucuri vient de publier le Website Hacked Trend Report pour le deuxième trimestre de 2016 ; ce rapport met en évidence les problèmes de sécurité liés en grande partie aux administrateurs de sites web mal formés et leur impact sur la sécurité. Ce rapport fournit les principales tendances des systèmes de gestion de contenu (CMS) les plus affectés par les attaques et le type de famille de malwares utilisés par les attaquants. Il inclut également de nouvelles données sur les sites web figurant sur la liste noire (blacklist) durant la phase de remise en état. Afin de préparer ce rapport, un échantillon de 9771 sites web infectés ont été analysés.

La firme de sécurité Sucuri vient de publier le Website Hacked Trend Report pour le deuxième trimestre de 2016 ; ce rapport met en évidence les problèmes de sécurité liés en grande partie aux administrateurs de sites web mal formés et leur impact sur la sécurité. Ce rapport fournit les principales tendances des systèmes de gestion de contenu (CMS) les plus affectés par les attaques et le type de famille de malwares utilisés par les attaquants. Il inclut également de nouvelles données sur les sites web figurant sur la liste noire (blacklist) durant la phase de remise en état. Afin de préparer ce rapport, un échantillon de 9771 sites web infectés ont été analysés.

Analyse des systèmes de gestion de contenu (CMS)

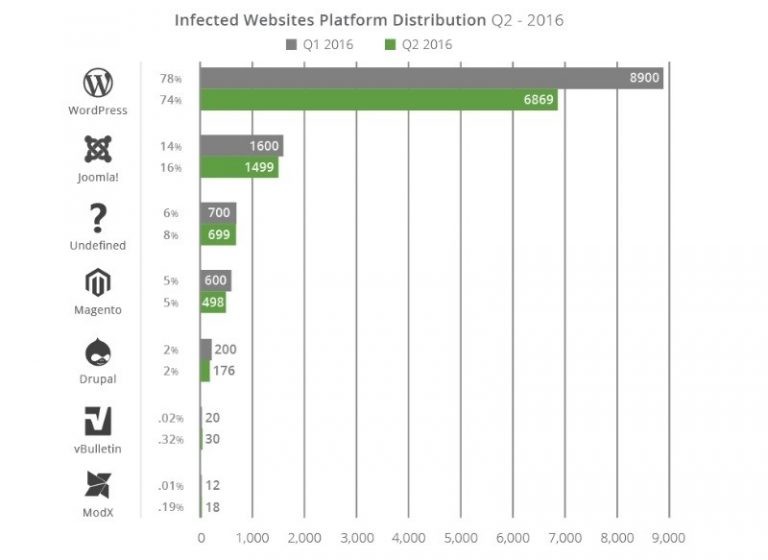

En se basant sur les données présentées par le rapport, les trois plateformes de CMS les plus infectées sont WordPress, Joomla et Magento, mais cela ne laisse pas entendre que ces plateformes sont plus sécurisées ou moins sécurisées que les autres. Dans la plupart des cas, le problème de sécurité n’avait rien à voir avec l’application CMS elle-même, mais plutôt avec le déploiement, la configuration et la maintenance entrepris par les webmasters.

Distribution des sites infectés par plateforme

WordPress a connu une baisse de 4% passant de 78% durant le premier trimestre à 74% durant le deuxième trimestre. Par contre, Joomla a connu une hausse de 2,2% passant de 14% dans le premier trimestre à 16,2% durant le deuxième trimestre. Les autres plateformes ont su garder un pourcentage constant de sites infectés.

Sans surprise, WordPress s’accapare la part du lion des sites infectés, en raison de sa part de marché qui dépasse les 50%, ce qui explique qu’elle constitue la cible privilégiée des hackers, qui concentrent leurs efforts afin de mettre à mal la sécurité des sites du CMS.

Dans son étude, Sucuri a trouvé que le fait de ne pas mettre à jour son CMS et son environnement est nocif pour la sécurité. Si les extensions et plug-ins sont les principaux pourvoyeurs de vulnérabilités pour les hackers, il n’en demeure pas moins qu’un CMS périmé, que les administrateurs ont oublié de mettre à jour est également dangereux.

Pourcentages de CMS non à jour durant l’infection

WordPress a été dans une situation bien meilleure que les autres CMS cette fois, surtout Magento qui a enregistré 96% de sites web attaqués parce que les administrateurs ont omis d’appliquer les mises à jour nécessaires. « Le défi de ne pas être à jour découle de trois points principaux : les déploiements hautement personnalisés, les problèmes liés à la rétrocompatibilité et le manque de personnel pour aider durant la migration. Ces trois points tendent à rendre difficile le processus de mise à niveau et la correction de problèmes. »

WordPress

WordPress est de loin le système de gestion de contenu le plus populaire, c’est pourquoi elle bénéficie d’une attention particulière dans ce rapport (74% des sites web de l’échantillon). Les plug-ins WordPress les plus périmés et vulnérables ont été TimThumb, Revslider et Gravity Forms :

Top 3 des plugins contribuant le plus aux attaques de sites WordPress

En plus de ces plug-ins, le rapport a intégré les données de la distribution des plug-ins les plus populaires au sein des sites web infectés. En moyenne, un site attaqué a douze plug-ins installés.

Distribution des plugins les plus populaires dans les sites infectés

Dans ce rapport, Sucuri a inclus pour la première fois des données sur les sites infectés blacklistés et les acteurs responsables de ce processus. « Comprendre comment les blacklists marchent et comment elles affectent la réputation d’un site est important et devrait figurer comme une donnée que chaque administrateur doit surveiller. »

Si un site web est signalé par Google, cela aura un effet dévastateur pour son fonctionnement. Les utilisateurs auront du mal à y accéder, son classement dans les résultats de recherche sera affecté et des moyens de communication comme les emails seront touchés. Dans cette étude, 18% des sites web infectés ont été blacklistés, ce qui veut dire qu’approximativement 82% des milliers de sites restants ont pu distribuer les malwares librement. Cela suggère qu’il faut faire davantage d’efforts afin de se prémunir contre ces sites.

Pourcentages de sites web blacklistés

L’essentiel du blacklisting de sites web a été effectué par Google Safe Browsing (52%) alors que Norton et Yandex ont détecté 30% et SiteAdvisor 11%.

Les malwares

Un site hacké peut avoir plusieurs fichiers modifiés par différentes familles de malwares. Cela dépend de l’intention de l’attaquant ou son but, c’est-à-dire la manière avec laquelle il envisage de mettre à profit leur avoir (avoir est un terme utilisé pour décrire un site web qu’ils ont contrôlé et fait partie de leur réseau).

Distribution des familles de malware

| Famille de malware | Description |

| Backdoor | Fichiers utilisés pour réinfecter et maintenir l’accès |

| Malware | Un terme générique désignant du code côté navigateur utilisé pour stimuler des téléchargements |

| SPAM-SEO | Attaques qui ciblent le SEO d’un site web |

| Hacktool | Failles ou outils DDoS utilisés pour attaquer les autres sites |

| Mailer | Des outils générant du spam utilisés pour abuser les ressources d’un serveur |

| Defaced | Les attaques qui rendent la page d’accueil d’un site web inutilisable, dans le but de promouvoir une cause (hacktivisme) |

| Phishing | L’ensemble des techniques utilisés par les attaquants afin de pousser les internautes à partager des informations sensibles (identifiants, coordonnées bancaires, etc..) |

Durant le deuxième trimestre, Sucuri a pu constater que 71% des attaques se sont appuyées sur des backdoors basés sur PHP et cachés dans le site. Ces backdoors permettent aux hackers de garder l’accès à l’environnement longtemps après qu’ils aient infecté le site web et accompli leurs objectifs néfastes. Les backdoors permettent aux pirates de contourner tous les contrôles d’accès existant dans l’environnement du serveur. Leur efficacité provient du fait qu’ils sont insaisissables lors des contrôles par les technologies de scan de sites web. Les backdoors sont également bien conçus et ne montrent aucun signe extérieur d’infection aux visiteurs.

Ce qu’il faut retenir, c’est que ces backdoors constituent généralement le point d’entrée à l’environnement, mais pas le but de l’attaquant qui cherche surtout à les exploiter pour des campagnes de spam SEO, des redirections malicieuses ou inciter à des téléchargements pour propager un malware.

Source : Sucuri, developpez.com

Et vous ?